数以百计基于WordPress, Joomla 和 CodeIgniter的网站感染ionCube恶...

数以百计基于WordPress, Joomla 和 CodeIgniter的网站感染ionCube恶...

SiteLock的安全专家发现成百上千的网站已经感染了ionCube恶意软件

SiteLock的安全研究院发现成百上千的网站感染了伪装成合法ionCube编码文件的恶意软件。

ionCube是一种加密技术,可以防止PHP软件被浏览、改变或者在未经许可的电脑上运行。

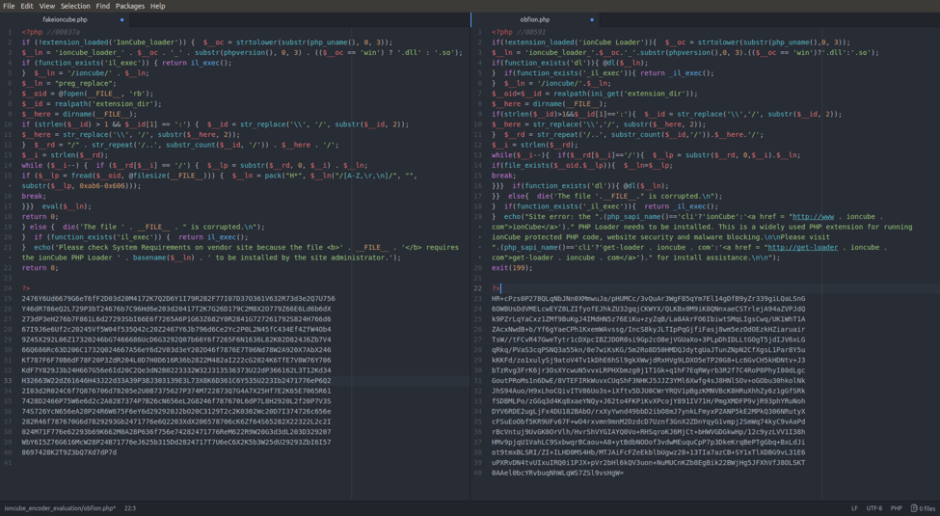

专家们在研究一个被感染的WordPress网站时发现了一批可疑的混淆文件,比如“diff98.php”和“wrgcduzk.php”,看起来与合法的ionCube编码文件几乎一样,进一步的分析表明,大量使用类似PHP的网站被同样的ionCube恶意软件感染。

SiteLock发表的相关分析成果指出:“再次检查受感染的网站时,SiteLock研究小组发现大量可疑的混淆文件,这些文件看起来与合法的ionCube编码文件几乎一样,我们确定这些可疑的文件是恶意软件,·并且发现这个恶意软件影响了成百上千万的网站和文件。”

“总体上,我们的调查发现了超过700个被感染的站点,以及超过7000多个感染文件。”

更进一步的分析表明,攻击者还破坏了相关系统所使用的Joomla和Codelgniter网站。因为攻击者使用出现在ionCube编码文件中的方法去尝试并打包恶意软件。

这个恶意代码在理论上感染任何基于PHP的网站,一旦解码,假的ionCube文件就构成ionCube恶意软件。

“尽管在这里仍然有一定程度上看着有些混乱,但是在文件末尾的超级全局变量$_POST和$_COOKIE 以及eval变量请求,揭露它真实的目的:接受并执行远程提供的代码。根据当前的GUID格式化字符串判断,它看起来很像是远程代码为这个文件提供的更深层次的混淆并且这里可能会实施一些控制访问。”

这些研究人员也提出了减轻ionCube恶意软件的建议,他们提出一个折中的指标或要求,即管理员去检查ionCube编码文件是否存在的相关工作。

如果检测到感染,那么建议去进行漏洞扫描整个站点进行安全辅助检查,从而彻底消除威胁,研究人员也建议利用网络应用程序防火墙(WAF)来阻挡相关的恶意攻击或违法请求。

“因为这种恶意软件很少出现,所以一旦你发现了这一目标有感染的情况,我们强烈建议尽快扫描网站,检查是否有相关的恶意软件。”

“这一点尤其重要,如果你正在使用ionCube编码的应用程序,从合法文件中手动分离出恶意文件是非常困难的,而且在一个网站就看到该恶意软件大约100个不同花样的变种也是很常见的”

*参考来源:security affairs。 丁牛网安实验室EVA编辑,转载请标明出处。