Nmap使用空闲扫描进行信息收集

Nmap使用空闲扫描进行信息收集

本文原创作者:红日安全 雨幕

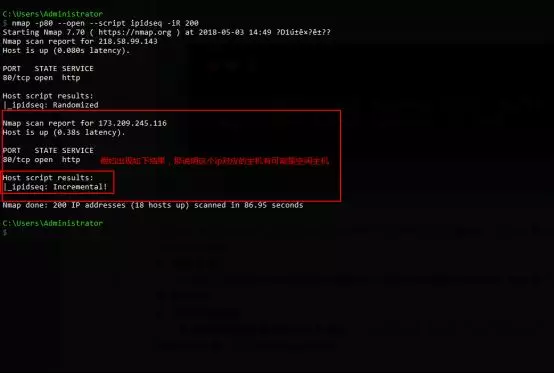

(注意:红框输出结果只用作参考,在空闲扫描中存在许多不确定性,不是说是空闲主机就可以成功利用。)

03 确定目标

在开启空闲扫描之前我们需要明确好我们此次空闲扫描的目标对象。例如那个具体网站或者具体ip。

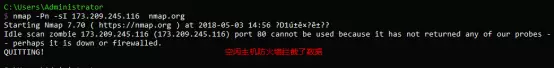

04 开启空闲扫描

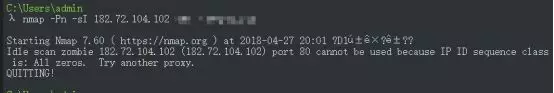

开启空闲扫描只需要执行以下命令:nmap -Pn -sI zombie host> target>。(-sI选项调用空闲扫描,-Pn关闭主机发现操作)。在空闲扫描的时候使用网上随机获取的空闲主机可能会出现ip地址与目标ip路径距离较远,使得空闲主机之间的通信出现延迟最终有可能造成空闲扫描失败的情况。建议最好去使用目标主机同网段下的空闲主机,这样成功的概率会比较高。

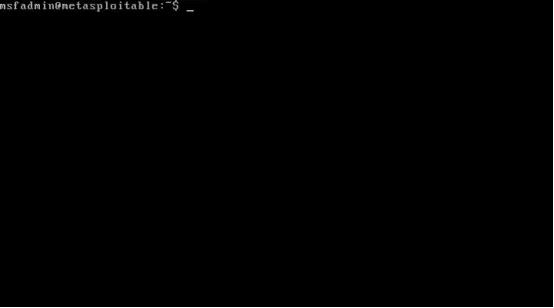

举个栗子,探测Metasploitable2.

环境准备:靶机:Metasploitable2 ip:192.168.17.136

攻击机:kali 2017

ip:192.168.17.134

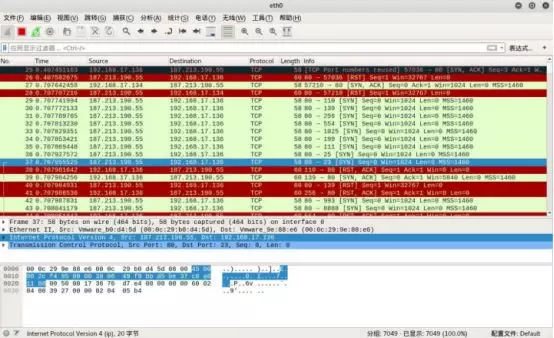

先使用空闲主机进行空闲扫描,如图所示:

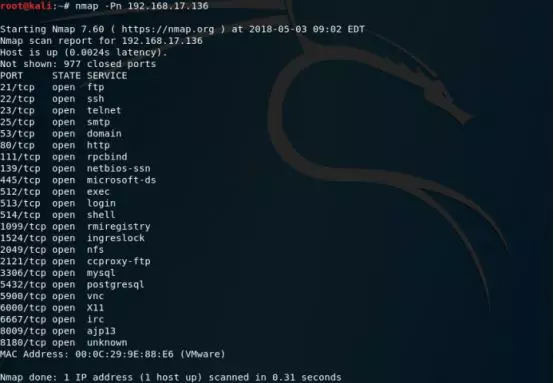

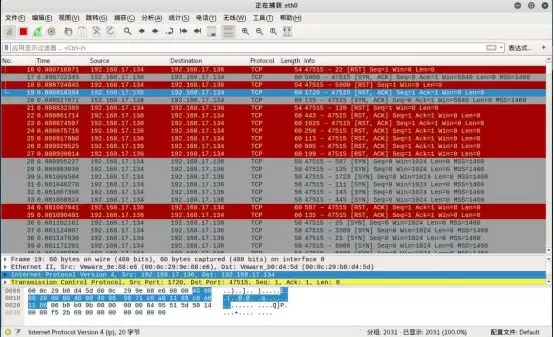

然后是使用本机(kali)进行普通扫描,如图所示

使用空闲主机探测的结果和使用真实主机进行探测的结果是一致的。但是却做到了隐藏了我们真实ip的目的,至于为啥这样说,可以使用wireshark抓取流量,发现进行空闲扫描的时候流量只是空闲主机和本机还有空闲主机和靶机的流量并没有本机和靶机之间的流量,而进行本机扫描的时候会发现本机和靶机之间的存在流量。

错误解决

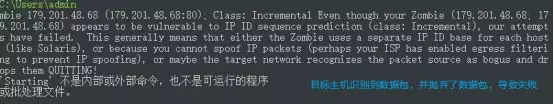

在进行空闲扫描的时候有可能遇到以下错误:有可能出现以下错误1.防火墙拦截数据。2.目标主机抛弃数据包。3.代理不可用。(解决办法是更换空闲主机)

工作原理

空闲扫描最初由Salvatore Sanfilipo(hping的作者)于1998年创建。这是一种非常隐蔽的扫描技术。-sI zombie>标志用于告诉Nmap使用zombie>使用空闲扫描。(背景知识:互联网上的每个IP数据包都有一个分段身份识别号(IP ID)。许多操作系统只是简单的把该识别号递增,因此分析最后一次的IPID就可以告诉攻击者已经此主机发送了多少数据包。)

空闲扫描工作流程:

1.确定僵尸主机的IP ID序列号。

2.Nmap将伪造的SYN数据包发送到目标,就好像它是由空闲主机发送的一样。

3.如果端口是打开的,则目标发送SYN / ACK数据包并增加其IP ID序列号给空闲主机。

4. Nmap分析空闲主机的IP ID序列号的增量以查看是否收到来自目标的SYN / ACK数据包并确定端口状态。

后记

隐藏自己是每一个渗透测试者的一门必修课,如何减少被目标发现的概率也是每一位渗透测试者必须思考的问题。而信息收集是渗透测试中至关重要的一环,在进行信息收集的时候我们更应该减少目标发现我们的概率,而本文中详细描述了如何去利用空闲主机来隐藏自己真实ip的同时进行信息收集,我们应该好好学习,自己多去尝试,做到更好地隐藏自己。

(完)

学习完不要忘了练习哟

Nmap网络扫描(http://www.hetianlab.com/expc.do?ec=ECIDee9320adea6e062017110717273100001)

Nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统。它是渗透测试人员必用的软件之一,以及用以评估网络系统安全。