纵深防御--可复制的卷烟厂制丝控制系统工控安全建设

纵深防御--可复制的卷烟厂制丝控制系统工控安全建设

一 前言

烟草行业不仅是国家税收 的重要来源,而且可为烟农、烟草职工提供大量的就业岗位,其业务系统的安全稳定运行具有十分重要的意义。 近年来,国家烟草专卖局作为行业主管单位,按照中央网信办、工业和信息化部、公安等国家相关部门要求,结合行业实际情况,相继下发了一系列网络安全建设指导文件,包括《中共国家烟草专卖局党组关于印发烟草行业问责工作实施办法(试行)的通知》、《烟草行业网络安全问题整改工作指南》等。 要求行业各单位充分认识网络安全建设的重要性,进一步加强本单位网络安全保障工作。

二 项目背景

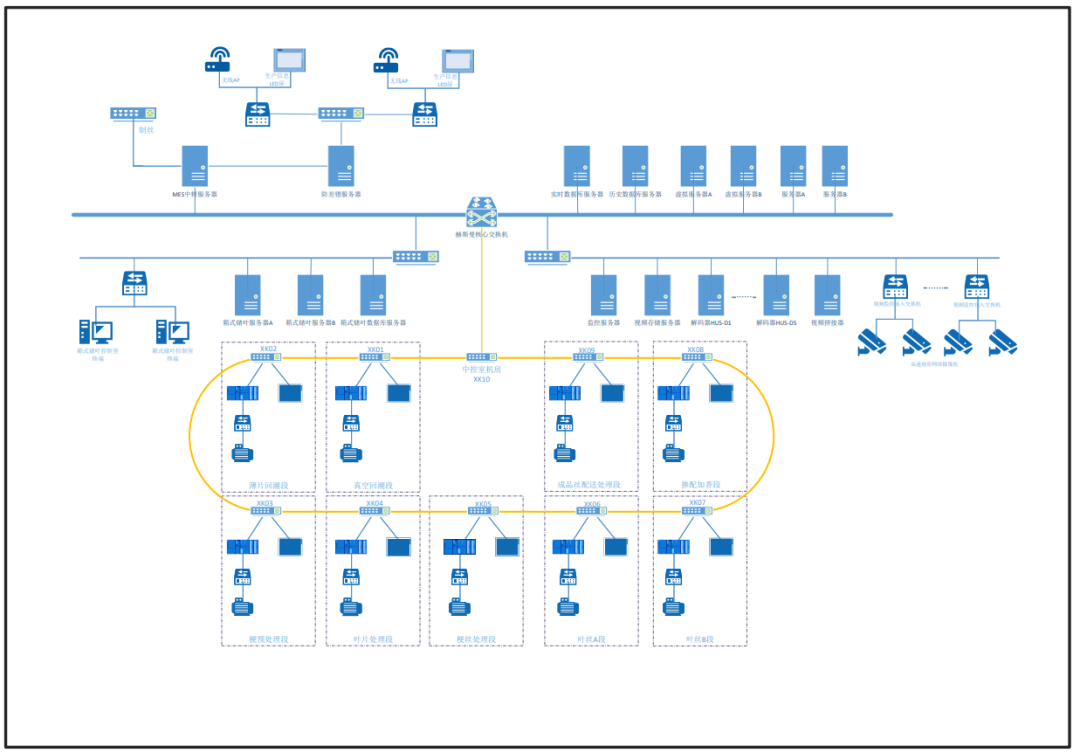

某卷烟厂占地25.8万平方米,总建筑面积18.6万平方米,拥有国际先进技术水平的制丝、卷接设备。 该厂制丝控制系统作为最重要的控制系统之一,实现了对制丝生产整个业务过程的全覆盖,具有设备控制及操作、信息传递、参数调整、数据存储和视频分析等功能,包含9个工艺段,分别为梗丝预处理段、叶片处理段、梗丝处理段、叶丝A段、叶丝B段、薄片回潮段、真空回潮段、成品丝配送处理段、掺香加丝段。

在信息化和工业化融合发展的形势下,卷烟厂制丝工控系统面临着越来越复杂的网络安全威胁。由于制丝控制系统存在着较多安全漏洞和缺陷,致使系统在恶意攻击面前极其脆弱,安全事件频发,给卷烟厂生产、管理造成严重影响。为了保障生产网各类系统的平稳运行,该卷烟厂根据网络安全等级保护第二级的要求,不仅从系统的边界、网络通信层面进行安全建设,而且分别对9个工艺段PLC设备进行了精准的安全防护,以达到更为全面立体的安全防护效果。同时,该卷烟厂作为其集团公司的重点厂区,集团希望通过该厂的试点为后续其他厂区的安全建设提供实用且可复制的参照样板。

三 安全问题及需求

在本项目前期,威努特技术专家与卷烟厂制丝控制系统管理人员、物流信息科人员、各车间专业电气人员对制丝控制系统开展了深入调研工作。 经现场调研,发现了诸多工控安全威胁,较为突出的问题有如下8项:

1、工业控制网内的制丝控制系统同MES系统、防差错系统及无线WIFI区域之间边界不够明确,同时各区域之间缺少一定的边界防护,存在跨区攻击的安全隐患。同时,控制设备如PLC存在安全设计缺陷和大量易受攻击的漏洞,而PLC前缺少必要的防护手段;

2、制丝控制系统网内各子系统之间存在大量数据交互,缺少对内部流量的威胁攻击的检测能力,同时对于工控协议指令无法进行深度解析和审计;

3、制丝控制系统网内的主机存在大量漏洞和病毒,易受恶意软件直接攻击;同时部分工程师站、操作员站、服务器、控制组件等存在默认的高风险帐号和口令;

4、制丝控制系统网内缺少对移动介质的管理手段,病毒及恶意代码容易通过移动介质传入网内,从而对上位机的正常运行产生影响;

5、制丝控制系统网内的主机使用了TELNET、FTP、TFTP进行文件传输、同时缺少必要的网络外联管理,一旦感染恶意病毒,将使病毒的传播更加便捷;

6、制丝控制系统网内缺少针对网络设备、安全设备、监控系统的统一日志信息收集和审计,同时缺乏对各系统进行统一配置下发和告警管理的手段;

7、制丝控制系统网内运维操作大部分为本地或就近网络接入,该种操作造成运维过程缺乏必要的监管,即针对运维用户、运维权限、运维目标设备等管控;

8、作为集团公司的重点卷烟厂,缺少对集团公司态势感知系统进行日志、告警的上传手段,集团公司无法进行统一协调和指挥。

针对以上安全威胁,同时结合国家、行业对工控安全要求,卷烟厂主要有以下5个方面的需求:

1、分区分域,需明确划分生产网的工业核心与制丝控制系统的边界,同时控制系统内按业务逻辑再划分相应子系统并进行边界隔离;

2、控制系统内需提高对流量深度检测的能力,对内部工业协议的指令及行为进行实时监测;

3、控制系统的重要主机系统需进行立体化的安全加固,防范恶意程序、病毒等的运行,并控制USB移动存储介质的滥用、非法外联管理,为受信任的程序提供完整性保护;

4、需建立统一的安全管理中心,统一对内网各安全设备进行策略配置及告警处理。对内网的主机、服务器、交换机、安全设备等的日志进行统一分析、管理。同时,需对重要系统的访问进行统一的身份认证、授权并进行必要的审计;

5、对接集团态势感知平台,由集团态势感知平台进行统一的安全分析和管理,使集团能够审计和实时了解卷烟厂的工控安全状况。

四 建设方案

根据该卷烟厂的现状及需求,结合《信息安全技术网络安全等级保护基本要求》及《烟草行业网络安全问题整改工作指南》,方案从制丝控制系统边界及各工艺段边界、网络通信传输和各主机系统方面进行安全防御体系建设,保护工业控制系统免受病毒、恶意程序、非法入侵、误操作等的侵害,解决工控系统网络安全风险问题,提高工控网络的整体纵深安全防御能力。 系统建设改造前后示意图如下:

图1 制丝控制系统拓扑建设改造前示意图

图2 制丝控制系统整体防护设计示意图

具体建设方案如下:

1、网络优化: 优化网络层级,保证业务稳定

在工业核心交换机与制丝系统核心交换机之间新增一台核心交换机,将MES中转服务器、防差错服务器以及防差错交换机连接该交换机。优化网络结构,合理的划分网络层级,以更好地支撑业务数据交换和防护。

2、边界防护:强化各子系统边界访问控制能力并精细化防护各工艺段业务

在视频监控系统、厢式储叶系统及MES中转系统前部署工业防火墙,同时在9个工艺段PLC前各部署工业防火墙,对制丝系统重要的子系统边界进行访问控制,并对工控网络非法访问、非法操作以及异常控制指令进行实时监测和防护。

烟草行业对业务的稳定运行要求非常高,为了保证对业务“零影响”,所有工业墙的实施均在非业务时段进行且采用透明模式部署。部署后首先采用学习模式学习工业协议白名单,当指令学习一段时间后仍未发现新的指令即自动转到告警模式。具体配置如下:

图3 工业防火墙—启发式自学习配置

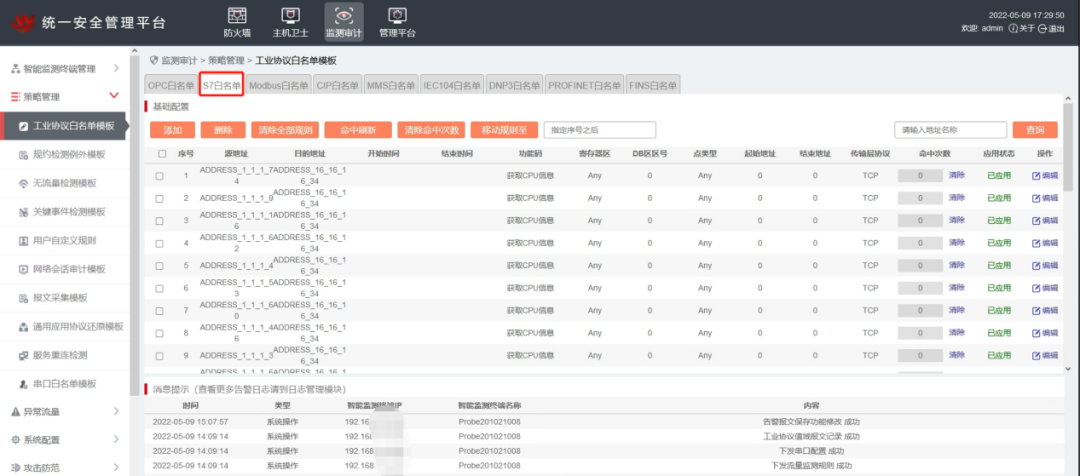

该卷烟厂制丝系统9个工艺段的PLC均为西门子S7系列型号,因此在工业防火墙上仅开启Siemens S7协议白名单策略,对S7协议的值域配置一定的范围及周期,对经过的数据进行深度解析与控制,实现指令级细颗粒度的防护。具体配置如下:

图4 工业防火墙--S7协议白名单配置

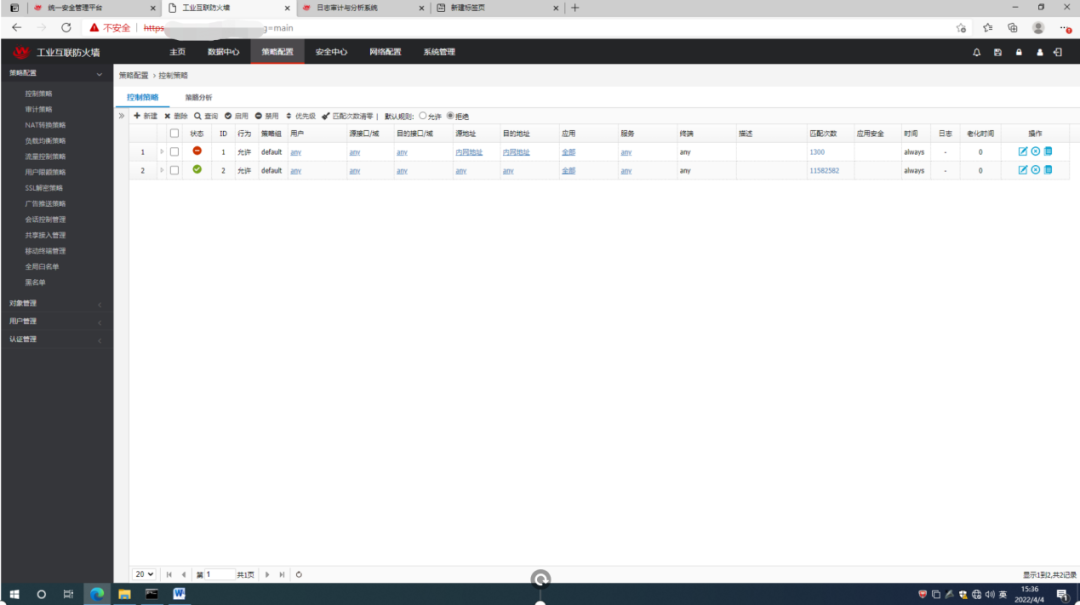

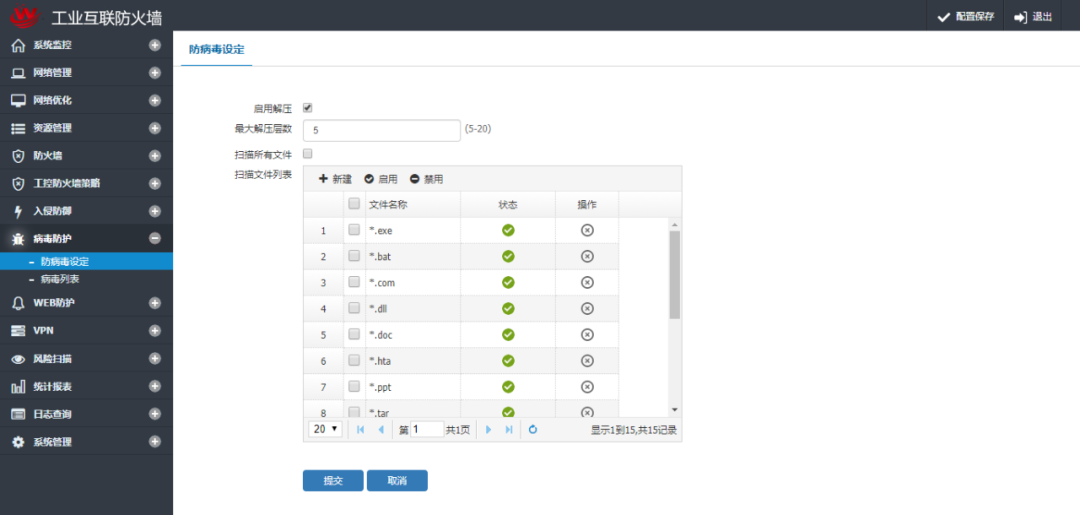

在制丝控制系统核心交换机与厂级工业核心交换机之间部署工业互联防火墙,将卷烟厂其他区域同制丝控制系统进行边界隔离,结合本身的恶意代码检测及入侵防御能力,有效防止厂内横向威胁攻击,具体配置如下:

图5 工业互联防火墙--ACL配置

图6 工业互联防火墙--病毒防护配置

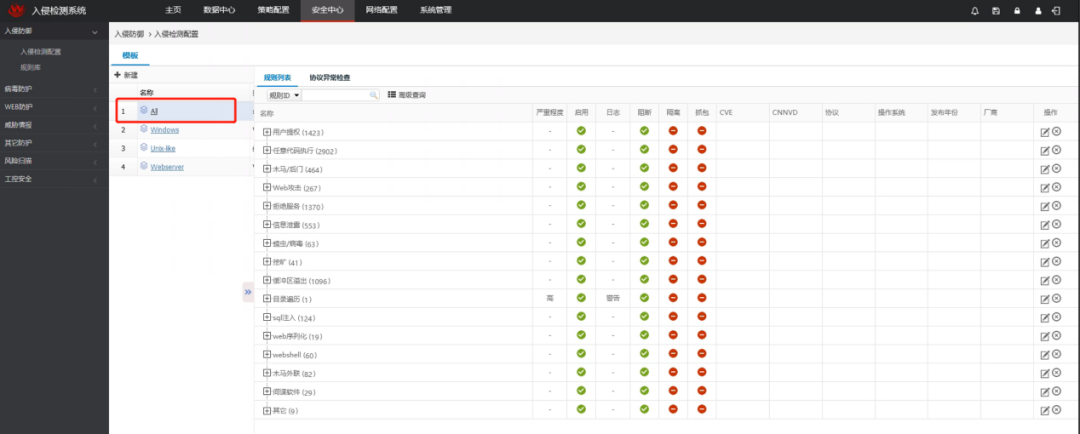

3、网络通信审计:提高网内入侵行为和异常协议指令的检测能力

在核心交换机上部署入侵检测系统,实现对制丝系统内部溢出攻击、RPC攻击、拒绝服务攻击、木马、蠕虫等网络攻击行为的监测。具体配置如下:

图7 工控入侵检测系统--攻击检测规则配置

在核心交换机旁路部署工控安全监测与审计系统,实现对工控网络中的误操作、违规操作、异常网络流量等的实时监测、实时告警、安全审计以及设备可用性等监测。同时开启S7协议白名单检测,并通过无流量检测模块监测网内重要的系统是否存在网络故障或宕机的情况。具体配置如下:

图8 工控安全监测与审计系统--S7协议白名单配置

图9 工控安全监测与审计系统--无流量检测配置

4、主机防护:一体化解决终端安全防护问题

在制丝控制系统内各服务器、工作站、操作员站等部署工控主机卫士软件,利用白名单机制实现防范恶意程序、病毒、木马等的运行,并开启外设管理功能以控制USB移动存储介质的滥用,同时加强设备的安全基线和非法外联的检测,为受信任的程序提供完整性保护。

通过对主机系统自动扫描本地磁盘所有的可执行文件,对每个文件生成数字签名,之后根据所有PE文件的数字签名创建白名单数据库,未在白名单程序均不能运行,实现对已知和未知病毒的防范。具体配置如下:

图10 工控主机卫士--程序白名单控制策略

对各主机系统配置外设管理功能,从驱动层面对CD-ROM、无线网卡及移动介质进行管控。对普通U盘配置只读模式,对安全U盘配置读写模式。具体配置如下:

图11 工控主机卫士--外设管理配置

除了针对非法访问互联网进行了限制,此处还限制了内部系统之间的访问,如视频监控系统不应访问工艺段的主机。具体配置如下:

图12 工控主机卫士--非法外联配置

5、安全管理中心:统一配置、统一展示、统一管理

在核心交换机上旁路部署统一安全管理平台,实现对区域内工控安全设备的统一策略管理,以及安全事件的统一分析和管理。具体配置信息如下:

图13 统一安全管理平台--防火墙配置信息

在核心交换机上旁路部署日志审计与分析系统,通过部署主机agent的方式获取制丝系统各主机、服务器、交换机、安全设备的日志,以实现对其统一分析和管理。具体信息如下:

图14 日志审计与分析系统--首页信息

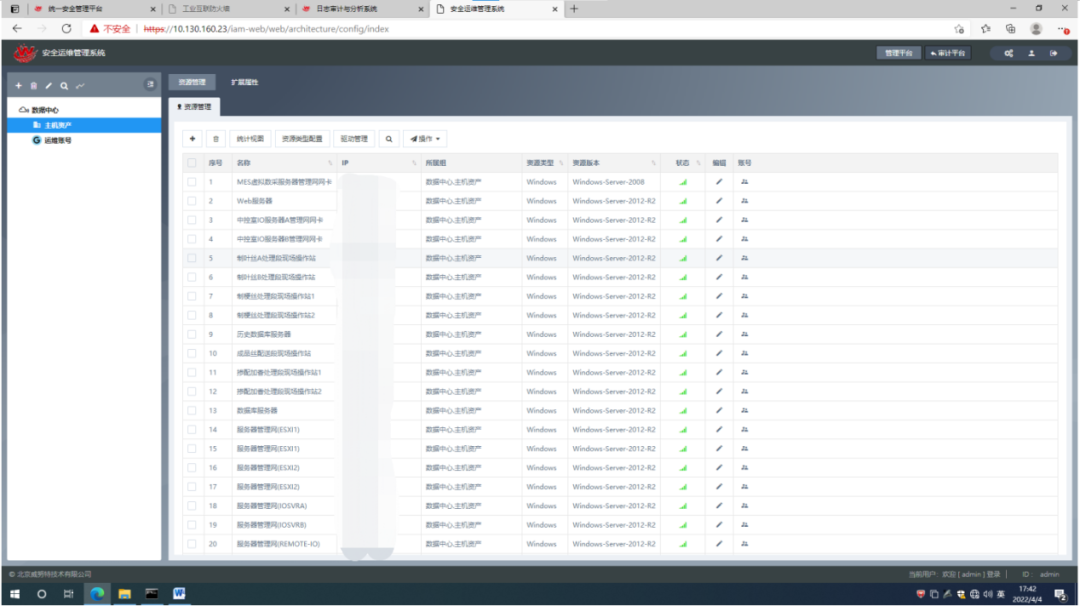

在核心交换机上旁路部署安全运维管理系统,对制丝系统各服务器、网络设备、主机系统进行账号管理、授权管理、认证管理配置,以提供统一运维管理框架,确保合法用户安全、方便地使用特定资源。具体配置如下:

图15 安全运维管理系统--资产配置

五 方案价值

1 、打造基于“白环境”的纵深防御体系。 从边界防护、网络通信审计、终端防护及安全管理中心多个方面进行防护和审计,切实打造了工控系统立体的安全防护能力; 同时该安全体系的建设满足了网络安全等级保护二级的建设要求。

2、实现基于工艺段级别的工控安全防护体系建设。作为集团公司试点样板,从制丝控制系统最重要的工艺流出发,针对性地在各PLC前进行安全建设,通过对所有经过的流量深度解析并进行工艺流级的控制,真正做到精细化的贴身防护,为后续同类系统工控安全建设项目积累经验。

3、采用“摸家底、开药方、夯基础、促提升”的建设模式。从客户基本现状调研到系统的风险评估扎扎实实地摸清厂内的“家底”;根据实际情况设计立体的解决方案,开具针对性的”药方“;通过边界防护、通信审计、终端加固多维安全建设,夯实系统各层级的防护能力;最后,结合集团公司的态势感知,统一管理、统一指挥,促进和提升厂内安全事件的发现及响应速度。该制丝控制系统的工控安全建设思路既满足政策法规的要求,又切实提升系统的整体安全防护能力,同时建设流程成熟可落地,具有较强的可复制性,为集团内其他卷烟厂的安全建设提供参考意见和指导方向。