构筑更安全的“第五空间”,《2019网络安全观察》报告

构筑更安全的“第五空间”,《2019网络安全观察》报告

构筑更安全的“第五空间”

近年来,网络安全的普及得到极大提升,安全事件的关注度已经从吸引从业人员研究,辐射到媒体可以触及的所有区域。勒索软件、DDoS攻击、物联网失陷等重大网络安全事件,波及各行各业的各类社会经济活动,让IT领域和安全团队倍感压力。委内瑞拉、乌克兰大停电事件,伊朗**发射控制系统遭攻击瘫痪等发生在国家关键基础设施的安全事件,则让全球对网络安全的理解从个人炫耀、经济利益驱动提升到了国家安全的认识高度。网络空间继“陆海空天”之后,成为第五大战略空间。

在此背景下,绿盟科技发布《2019网络安全观察》,聚焦安全态势和热点,全面观测网络空间安全局势,主动进行安全预测与布局。

观点一【宏观态势】

APT攻击“明暗交织”,“关键信息基础设施”应进行重点保护。

在中美博弈的大环境下,高级威胁事件频出,网络空间安全治理亟需加强,尤其是关键基础设施的保障。同时,国际多地隐私保护法规已落地运行,国内各项整治工作初见成效,公民隐私保护受到的关注度持续升温。

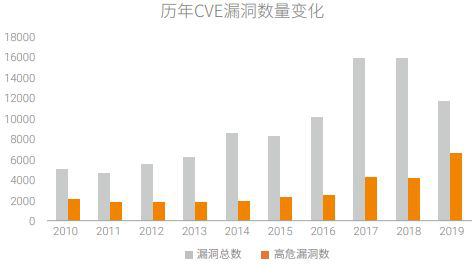

观点二【漏洞】

年度热点漏洞:Windows服务器相关的远程桌面漏洞CVE-2019-0708。

2019高危漏洞持续增长,物联网相关漏洞利用持续高企;服务器类漏洞中Web相关漏洞最受关注,Windows服务器相关的远程桌面漏洞CVE-2019-0708影响广泛。

观点三【恶意流量】

观点三【恶意流量】

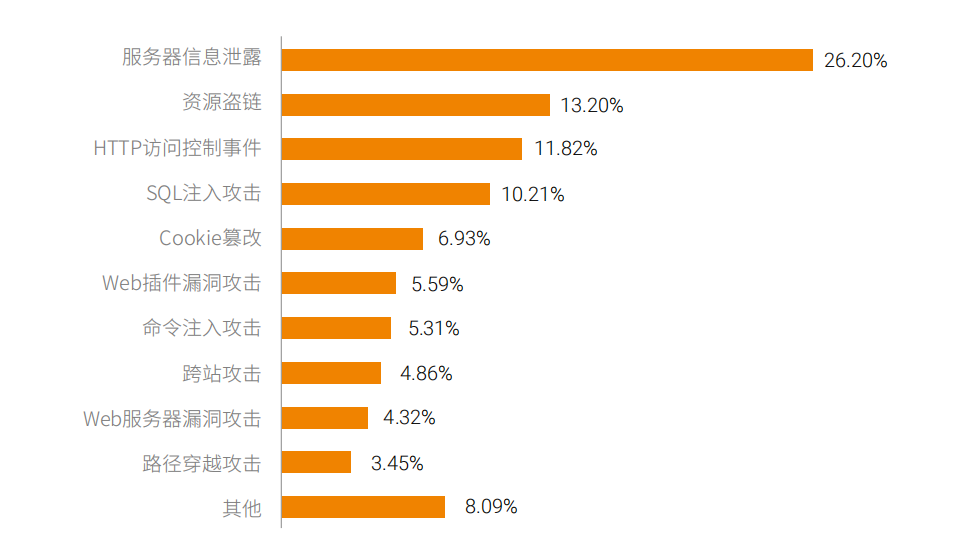

无需身份认证的远程代码执行漏洞最受黑客“青睐”。

2019年Web传统攻击事件频发,反序列化漏洞依然热度不减。无需身份认证的远程代码执行漏洞最受黑客青睐,第三方库的安全性需要引起重视。网站漏洞利用周期进一步缩短,管理员需加强网站安全关注。

针对Web的攻击类型分布

观点四【恶意流量】

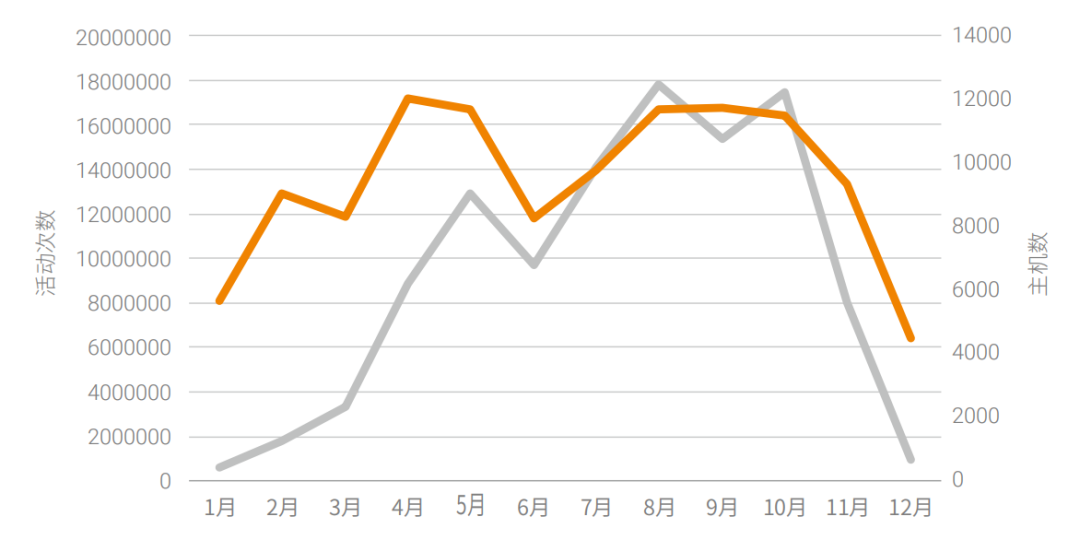

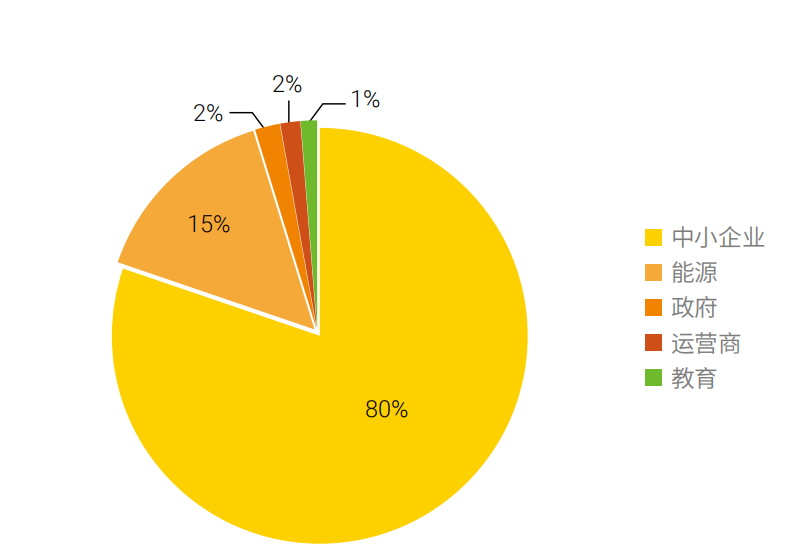

中小传统企业成为黑客挖矿的重灾区。

2019年的挖矿活动热度与挖矿市场形势呈正相关,门罗币依然是攻击者最为青睐的虚拟数字货币,中小传统企业成为黑客挖矿的重灾区,其中3000-3999之间的端口是挖矿程序最常用的端口范围。另外,网页挖矿依然流行,Alexa排名前百万网站中存在两千多个挖矿网站。

2019年企业内挖矿活动趋势

挖矿受害者行业分析

挖矿受害者行业分析

观点五【物联网】

警惕:UPnP和WS-Discovery服务相关的威胁。

2019年,绿盟科技共捕获到30余种针对物联网漏洞的利用行为,其中以远程命令执行类漏洞居多。物联网设备是Telnet弱口令爆破的重点目标,其中摄像头和路由器是重灾区。UPnP和WS-Discovery服务相关的威胁,需要引起安全厂商、服务提供商和运营商等相关机构重视。

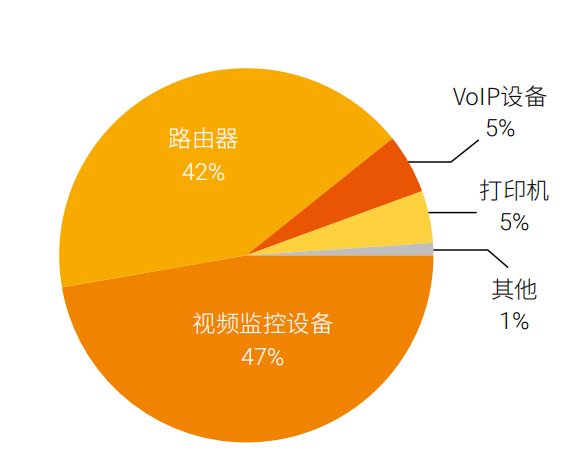

Telnet攻击源设备类型分布

观点六【数据安全】

数据安全合规性已成为了企业首要考虑的安全问题。

从数据泄露数量来看,2019年数据泄露相比往年更加严峻。从立法和执法趋势来看,欧盟GDPR进入严格执法阶段,英法成员国开出多张巨额罚单;美国重罚Facebook“剑桥分析隐私泄露案”50亿美元罚款;我国加快制定多部数据安全相关法规与标准,重点治理“APP隐私侵权”等违规行为。数据安全合规性已成为了企业首要考虑的安全问题。

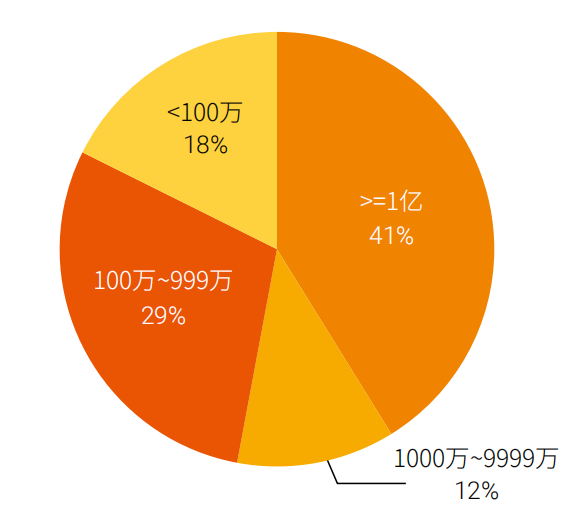

数据泄露数量级别分布

观点七【APT】

僵尸网络将逐渐成为APT攻击的探路者。

APT组织在入侵阶段仍然以钓鱼邮件为主,移动终端APT攻击成为常规攻击面。同时,APT组织持续更新其工具集并改进攻击方法,并与其他僵尸网络勾结,僵尸网络将逐渐成为APT攻击的探路者。

观点八【IPv6】

IPv6 时代到来,安全问题需要持续关注。

全球IPv6使用率逐年提升,国内的IPv6环境部署和应用改造也在加速发展。IPv6相关漏洞呈现快速增长的趋势。这些漏洞触发点除了IPv6报文结构中引入的新字段以及新协议,过渡技术所引发的安全问题也值得持续关注。当前IPv6环境下的攻击流量主要针对传输层和应用层,热点攻击类型集中在后门、挖矿和木马,Web相关服务是攻击者的主要攻击对象。

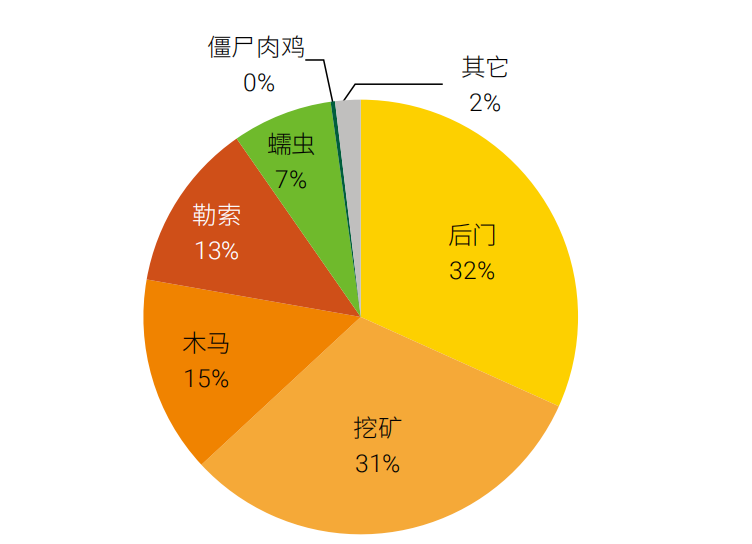

IPv6 恶意软件类型分布

更多详情,请关注由绿盟科技发布的《2019网络安全观察》报告。

http://blog.nsfocus.net/wp-content/uploads/2020/01/2019-Cybersecurity-Insights.pdf