记录某次域控"中毒"事件应急响应

记录某次域控"中毒"事件应急响应

1.1 情况简介

上午接到用户反映域控服务器被态势感知设备监测到存在恶意域名解析行为,且被态势感知定义为已失陷并感染病毒对外传播。

现场登录域控服务器进行排查未发现可疑进程以及恶意文件,结合态势感知告警内容以及与用户和态势感知厂商进行沟通得知域控服务器对终端PC提供DNS解析服务,由于本地域控服务器无恶意域名的解析缓存,故会向上级域控服务器进行DNS查询,确定本次态势感知告警非域控服务器自身中毒,而是内网终端PC发起的恶意域名查询行为通过域控发出DNS解析请求过程中被态势感知捕捉并告警。

企业安全不能百分百相信安全设备的告警。实际运维过程中,目前还是需要人员对安全产品的告警进行研判。

1.2 分析结论

通过查看态势感知告警日志和审计日志,发现域控服务器所有异常行为均为DNS解析行为,同时也发现大量终端存在恶意扫描和漏洞利用行为。

通过登录域控服务器,针对服务器进程、网络、注册表、文件进行实时监控检查未发现异常行为。

通过与态势感知厂商进行沟通,态势感知对DNS域控服务器或DNS代理服务器的DNS解析行为会产生误判。

本次域控服务器未发现感染病毒,但内网终端存在病毒横行传播行为,需要进一步进行全面查杀和补丁加固。

1.3 应急处置

本次域控服务器中毒事件应为态势感知误判,根据态势感知审计日志判断内网终端应存在病毒横行传播行为,但由于日志中大量攻击源IP为外地,无法及时进行检查核实。梳理出态势感知审计日志记录的攻击源IP清单后续统一进行杀毒重装系统等处置手段。

1.4 安全建议

内网PC终端安装杀毒软件,全网进行杀毒处理或重装系统。

如业务无需使用SMB协议,建议在交换机中关闭137、139、445端口或在本机防火墙中关闭相关端口,如需使用建议及时安装补丁程序(打补丁存在风险,请做好备份后进行),防止病毒利用系统漏洞反复感染。

提高系统登录账号口令复杂度,防止病毒利用弱口令进行传播。

2.1 态势感知平台告警分析

登录态势感知平台,平台告警内容为域控服务器多次“访问”恶意软件域名,风险等级为已失陷。

点击详情发现域控服务器攻击的目的地址均为10.xx.101.116,经过用户确认,该地址为总局域控服务器,同时也是总局DNS服务器。若本地域控服务器中毒,攻击的目的地址肯定不止一个(病毒需要对多个目标进行扫描,从而找到存在漏洞的主机进行感染)。

继续查看攻击日志详情,发现域控服务器“攻击”的目的端口均为53,使用的是UDP协议,可以很明显的看出是本地域控服务器在向总局域控发起DNS查询。日志中只有DNS查询行为,可以判断域控服务器并未失陷,仅是为中毒终端转发DNS请求。

查看域控服务器被攻击的情况,可以看出内网存在大量利用系统漏洞和口令爆破的异常行为,此行为表示内网存在僵尸网络在对内网主机进行横向传播感染,其中包含利用域控服务器53端口的恶意域名解析的异常行为。

2.2 域控服务器安全检查

登录域控服务器进行排查,重点检查网络行为、进程行为、注册表行为以及文件行为。

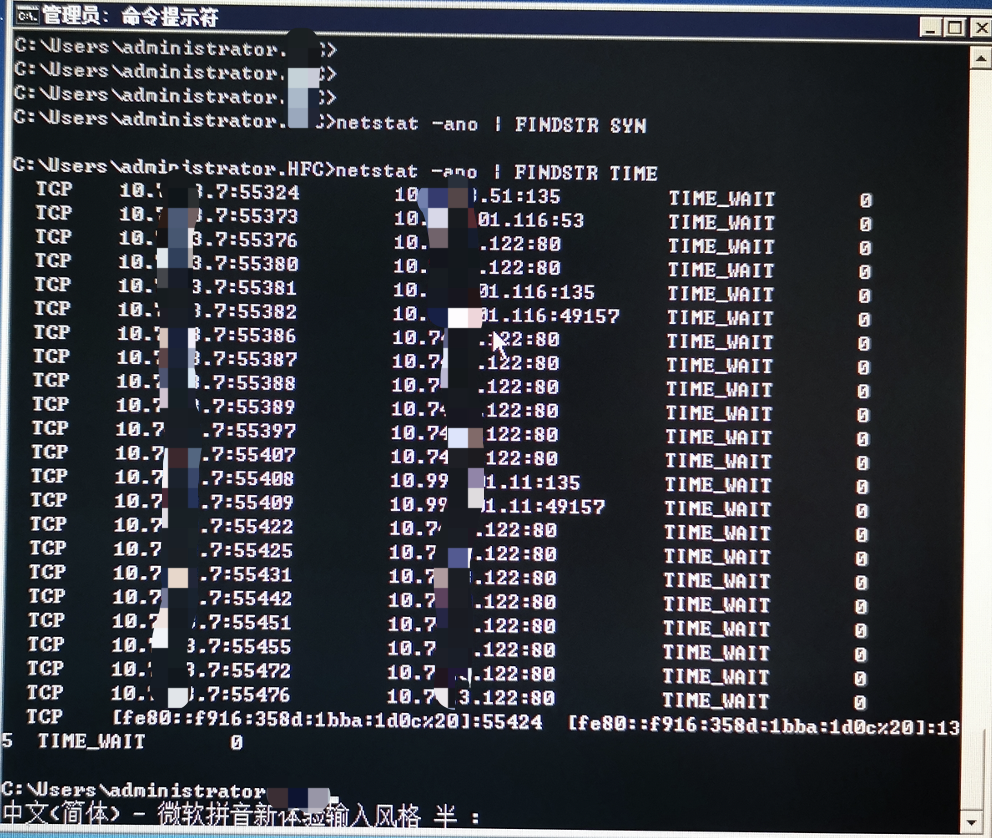

检查网络连接,未发现异常TCP连接。

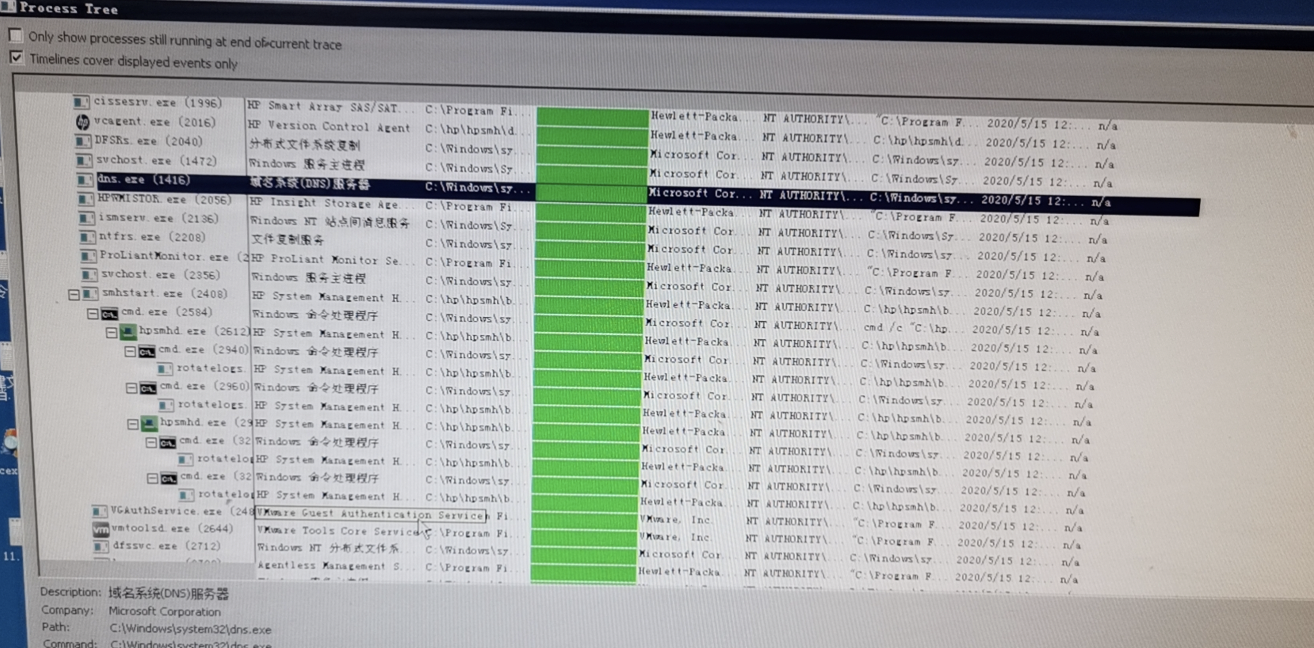

使用系统行为实时监控工具,对服务器的进程行为、文件行为、注册表行为进行监控分析,未发现异常行为。

在域控服务器上抓包未发现可疑流量。(该步骤需慎重,一般域控服务器流量巨大,若机器性能不佳抓包时可能会造成机器宕机)